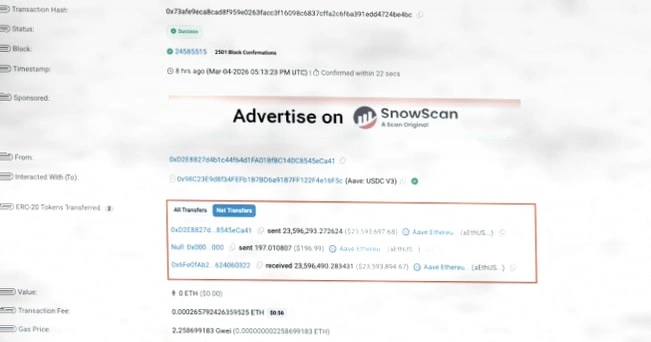

据PeckShield安全预警,一个与Sillytuna相关的加密钱包于2026年3月4日遭遇地址污染攻击,损失约2360万枚aEthUSDC,价值约合2400万美元。该笔资金在以太坊第24585515区块被确认交易,受害者误将全部资产转入一个看似合法的Aave V3地址,实则为攻击者精心伪造的恶意地址。

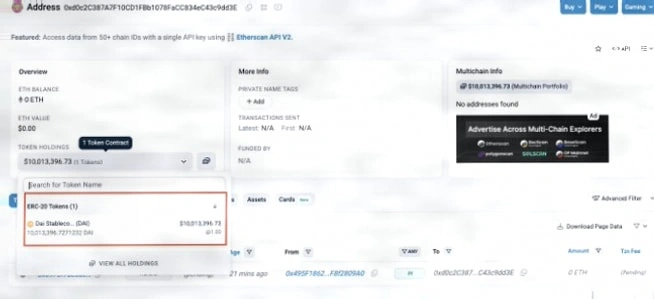

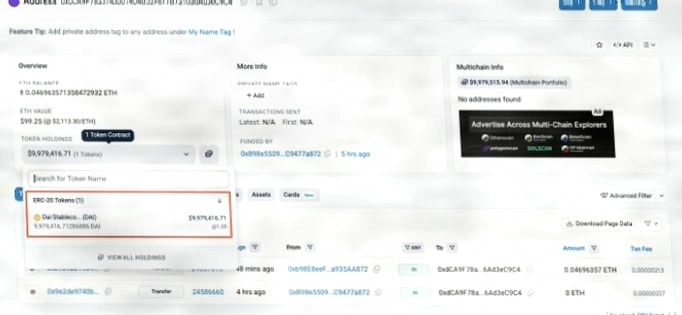

攻击手法属于典型的“地址污染”:攻击者通过在受害者钱包交易历史中植入相似地址,诱导其复制并发送资金。一旦资金转入,系统即自动将aEthUSDC兑换为DAI,并迅速转移至两个由攻击者控制的主钱包中,每个钱包均存有约1000万美元DAI,合计2000万美元。

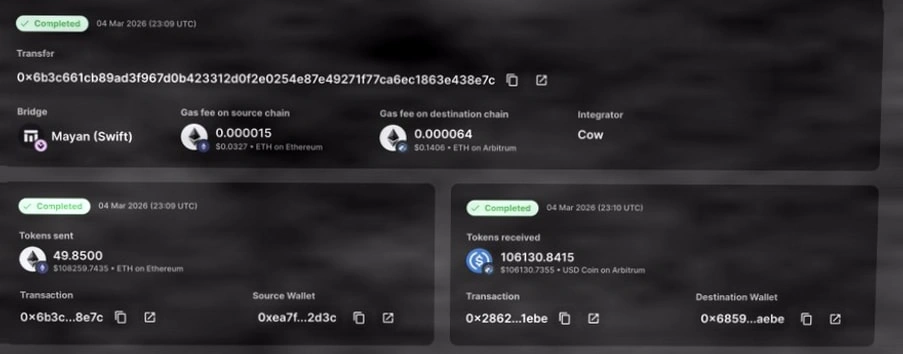

区块链监测数据显示,部分资金已通过跨链桥转移至Arbitrum网络,推测攻击者正试图通过Layer 2链路模糊资金流向,为后续洗钱做准备。剩余约400万美元可能用于支付Gas费、桥接手续费或被拆分至多个小地址以降低追踪难度。目前,两个主钱包尚未发生进一步资金外流,但安全机构仍在持续监控跨链动向。

此次事件再次凸显了去中心化金融(DeFi)领域中地址污染攻击的隐蔽性与破坏力——用户无需私钥泄露,仅因操作误判即可造成巨额损失。截至目前,尚无关于受害者身份或追回进展的公开信息。该案例警示用户在进行任何链上转账前,务必手动核对收款地址,避免依赖历史记录自动填充功能。