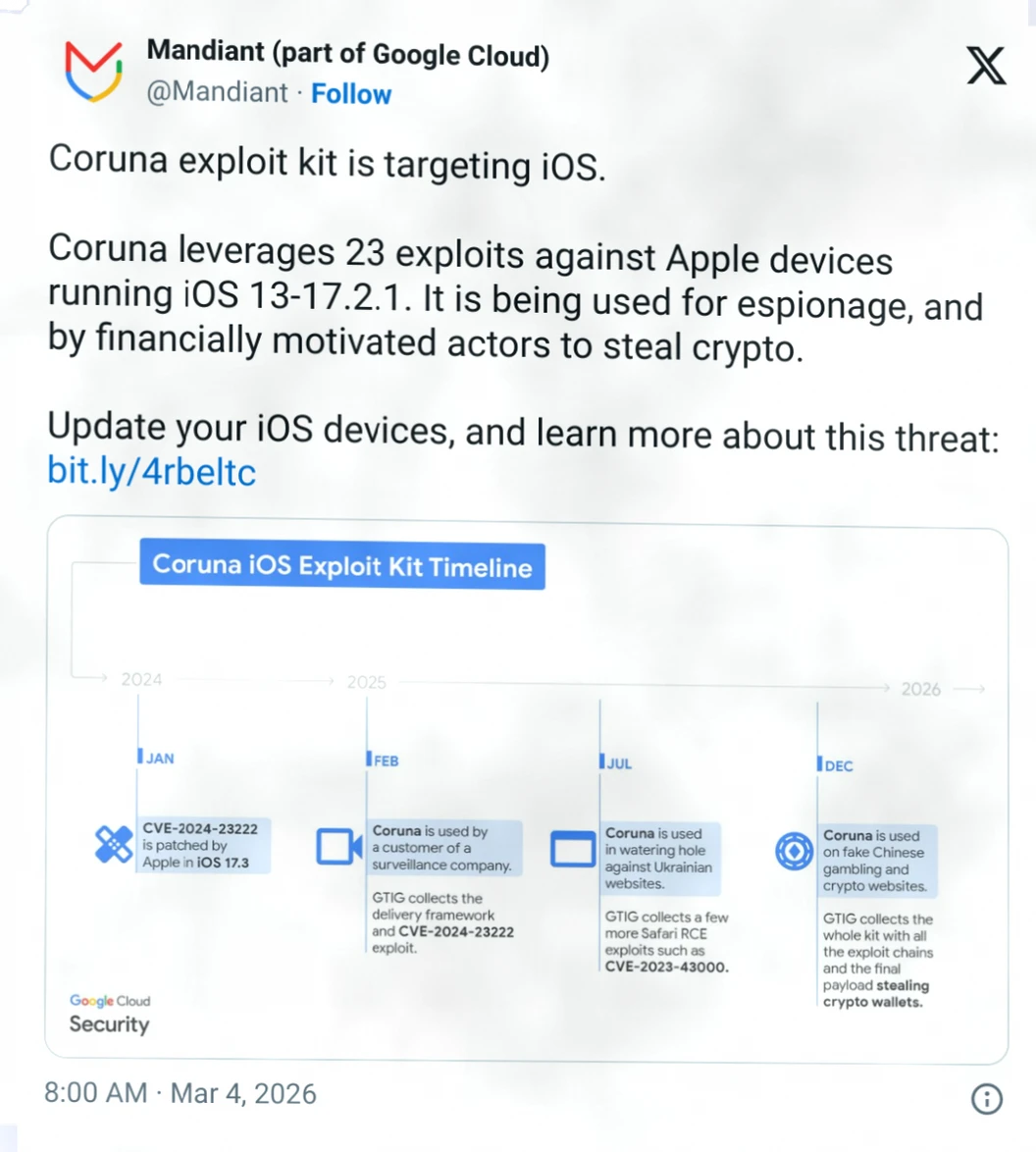

谷歌威胁情报小组(GTIG)近期披露了一种针对iPhone用户的高级恶意工具包,该工具包通过伪造金融类网站,专门窃取用户加密货币钱包的助记词与敏感信息。研究人员在2025年2月首次发现该工具包的JavaScript框架,最初由一家监控技术公司的客户用于设备指纹识别,以精准推送适配的iOS漏洞载荷。

同年晚些时候,该框架被发现隐藏于多个被攻陷的乌克兰网站中,仅对特定地理区域的iPhone用户推送,显示出高度定向的攻击特征。到了12月,研究人员在大量伪造的中文金融网站上再次识别出相同代码,其中包括假冒知名加密交易所WEEX的钓鱼页面。

该工具包不仅能识别访问者设备,还能主动扫描设备上安装的主流加密应用,如Uniswap和MetaMask,试图提取钱包私钥、助记词等核心凭证,实现资产窃取。

安全公司iVerify联合创始人Rocky Cole向WIRED指出,该工具包开发成本高达数百万美元,技术复杂度极高,其代码结构与已知由美国政府支持的网络武器高度相似。他强调,这是首次观察到疑似源自国家级网络工具的模块脱离管控,被恐怖组织、跨国犯罪集团及黑产势力广泛滥用,标志着网络攻击的门槛正在被系统性降低。